Phút giây cảnh giác 3

(ĐC sưu tầm trên NET)

Giăng bẫy tìm người thân, dàn cảnh trộm tài sản

Lừa người dùng di động bằng tin nhắn khiêu khích

Nội dung tin nhắn mang tính khiêu khích nhằm kích chủ thuê bao gọi lại rồi âm thầm trừ tiền. Đây là một chiêu lừa đảo mới xuất hiện khiến người dùng bức xúc.

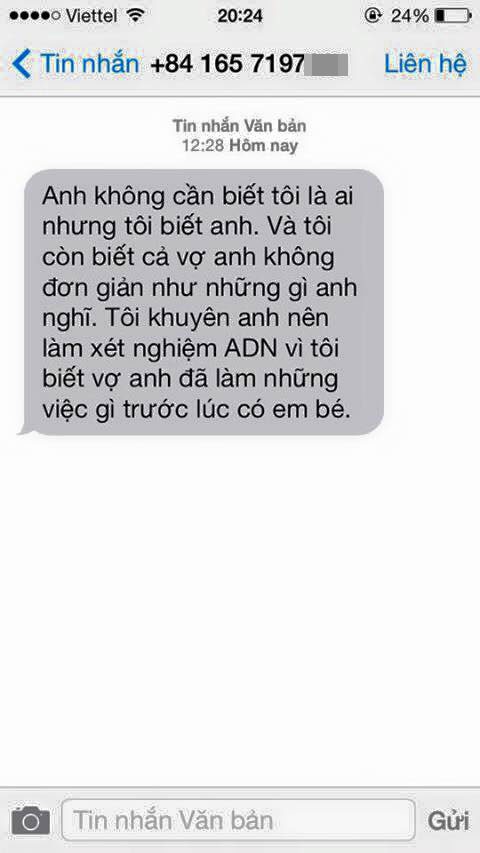

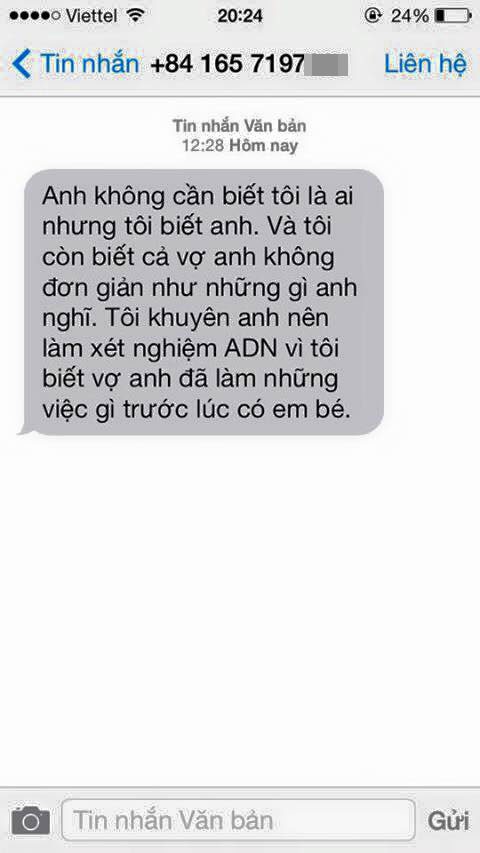

Buổi sáng, khi chuẩn bị đi làm, anh Thuận (Yên Hòa, Cầu Giấy, Hà Nội)

nhận được tin nhắn có nội dung: “Anh không cần biết tôi là ai nhưng tôi

biết anh. Và tôi còn biết cả vợ anh không đơn giản như những gì anh

nghĩ. Tôi khuyên anh nên làm xét nghiệm AND vì tôi biết vợ anh đã làm

những việc gì trước lúc có em bé”.

Tin nhắn được gửi đến từ số máy không có trong danh bạ 01657197 xxx. Chị Hằng, vợ anh Thuận cũng rất ngạc nhiên khi thấy chồng nhận được tin nhắn này.

Cho rằng ai đó nhắn nhầm, chị Hằng định gọi lại nhưng anh Thuận ngăn vì nghi đây có thể là trò lừa đảo. Tháng trước, anh cũng bị một số thuê bao lạ nhá máy. Khi anh gọi lại, đầu bên kia nhấc máy nhưng không nói gì. Mặc dù dập máy sau vài giây nhưng khi kiểm tra tài khoản, anh bị trừ mất 15.000 đồng.

Bức xúc về sự việc trên, chị Hằng đăng hình ảnh nội dung tin nhắn kèm lời cảnh báo người dùng nên cảnh giác. Sau đó, hình ảnh đã có trên 13.000 lượt xem và gần 10.000 lượt chia sẻ. Thuê bao chị Hằng cung cấp luôn trong tình trạng không liên lạc được.

Theo dõi sự việc, một số thành viên mạng xã hội cho biết, mục đích khi đưa tin nhắn lên Facebook của chị Hằng là để "câu like". Dù thế, chị Hằng khẳng định sự việc có thật. "Mình đưa lời cảnh báo lên đây để các bạn rút kinh nghiệm. Mình từng bị mất 15.000 đồng vì gọi lại vào số điện thoại lạ nháy máy cũng là đầu 11 số. Hơn nữa, mình cũng mong muốn các bạn nên tin tưởng người bạn đời của mình, ... đừng làm giàu cho cơ quan xét nghiệm ADN", chị Hằng nói.

Một số người dùng di động cũng chia sẻ từng bị mất tiền oan khi gặp trường hợp tương tự. Anh Tân (Hoàn Kiếm, Hà Nội) kể, mấy tháng trước, anh nhận được tin nhắn có nội dung "...vợ anh đang lừa dối anh,... nên đi xét nghiệm ADN cho con...".

Tuy nhiên, chủ thuê bao này còn độc thân. Anh cho biết không bận tâm đến tin nhắn đó bởi cho rằng có ai đó gửi nhầm hoặc là trò lừa đảo. Tuy nhiên, khi bị làm phiền đến lần thứ hai, anh gọi lại, đầu dây bên kia chỉ có tiếng nhạc. Anh cúp máy và phát hiện thuê bao của mình bị trừ 5.000 đồng.

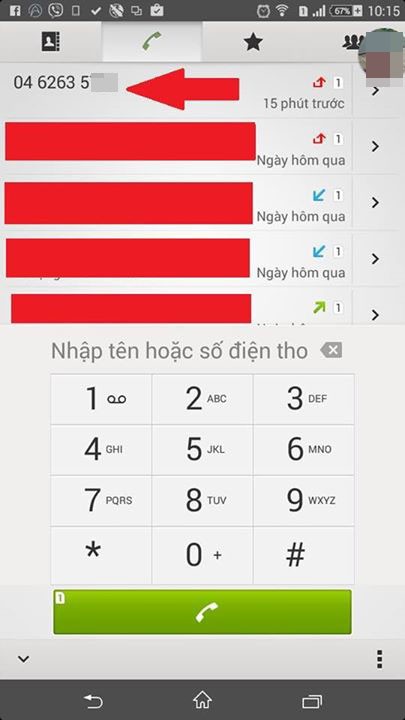

Không nhận được tin nhắn với nội dung khiêu khích trên nhưng chị Phương Nhung (Nam Từ Liêm, Hà Nội) lại bị số thuê bao lạ đầu số 04628442xx, 04626357xx nhá máy nhiều lần.

Tò mò, chị gọi lại, đầu dây bên này nghe máy và tư vấn về sức khoẻ, tình yêu, giới tính. Một phút gọi tới, chị mất hơn 40.000 đồng. Khi gọi lại lần thứ 2 thì thuê bao không liên lạc được.

Không chỉ chị Nhung mà rất nhiều người phản ánh từng là nạn nhân của những số ảo này. "Chiêu thức của chúng là nhá máy vào số điện thoại, nhằm kích người dùng gọi lại và trực tiếp trừ tiền. Điểm đặc biệt là các số ảo có đầu số 04, 012, 016 khiến nhiều người nhầm tưởng với mã vùng Hà Nội, hoặc số của nhà mạng lớn và mắc bẫy", một nạn nhân của chiêu lừa đảo này cho hay. Tuy nhiên, sau khi mất tiền vì gọi tới số thuê bao quấy rối, lần sau gọi tới thì người dùng không liên lạc được.

Theo tư vấn của những người dùng di động có kinh nghiệm, chủ thuê bao không nên gọi, nhắn tin lại cho bất kỳ cuộc gọi nhỡ hoặc tin nhắn lạ. Tuy nhiên, anh Đông (Đống Đa, Hà Nội) cho rằng, nếu nhận được tin nhắn khiêu khích có thể không gọi lại nhưng khi bị nhá máy hoặc thấy cuộc gọi nhỡ, cần gọi lại kiểm tra để không bỏ lọt những cuộc gọi quan trọng.

Chủ thuê bao bức xúc chia sẻ: "Ngoài tin nhắn rác ập đến thường ngày, người dùng hoàn toàn bị động đối với các chiêu thức tinh vi, trắng trợn của tội phạm trong lĩnh vực này", anh nói.

Đại diện một nhà mạng lớn cho biết, các đầu số trên giống mã của nhà mạng này. Tuy nhiên, khi họ kiểm tra, gọi lại những số được cung cấp thì đều báo không liên lạc được hoặc không tồn tại. Vị này khẳng định, những số này là đầu số ảo, không hoạt động.

Theo đại diện Đội phòng chống tội phạm lĩnh vực thông tin truyền thông - PC50 (Công an thành phố Hà Nội), cơ quan chức năng đang vào cuộc điều tra làm rõ về hành vi lừa đảo trên. Ông cũng khuyến cáo, khi gặp bất kể trường hợp nào tương tự, chủ thuê bao có thể gọi điện trực tiếp đến nhà mạng hoặc phản ánh qua đường dây nóng, làm đơn gửi đến địa chỉ Công an thành phố Hà Nội để được giải quyết.

Phan Thị Huyền tại cơ quan điều tra. Ảnh: Nguyễn Ngân.

Theo

cơ quan điều tra, Huyền là người không có việc làm ổn định. Ngày 11/5,

biết người phụ nữ tên Mận (ngụ TP Vũng Tàu, Bà Rịa – Vũng Tàu) giàu có,

đang có ý định đầu tư bất động sản, Huyền tìm cách tiếp cận và giới

thiệu mình là nhân viên của một ngân hàng.

Cô thông báo cho bà Mận rằng ngân hàng đang phát mãi lô đất khách hàng thế chấp số 287 (tại phường 2, TP Vũng Tàu) với giá 2,8 tỷ đồng. Thấy rẻ hơn giá thị trường và tin tưởng vào thủ tục hợp pháp của ngân hàng, bà Mận đồng ý mua.

Ngày 14/5, bà Mận chuyển tiền vào tài khoản cho Huyền. Để qua mắt nạn nhân, Huyền thuê Đỗ Thị Kim Ngân làm giả các giấy tờ, biên nhận có con dấu của ngân hàng chi nhánh Vũng Tàu rồi trao cho bà Mận.

Cô gái cũng phối hợp với Ngân làm giả giấy chứng nhận quyền sử dụng thửa đất 287, bản đồ lô đất rồi photo, giao cho nạn nhân.

Với chiêu bài trên, từ ngày 11- 19/5, Huyền đã lừa đảo, chiếm đoạt tổng số tiền 8 tỷ đồng của 8 đại gia.

Cụ thể, trong ngày 26.4, nội dung tin nhắn được gửi từ tổng đài 090 của MobiFone như sau: “Cục Cảnh sát phòng, chống tội phạm công nghệ cao thông báo: gần đây một số đối tượng xấu đã giả mạo số điện thoại của các cơ quan Công an để lừa đảo, yêu cầu người dân chuyển tiền vào tài khoản để phục vụ công an điều tra sau đó chiếm đoạt. Đề nghị mọi người dân khi phát hiện cần báo ngay cho cơ quan Công an nơi gần nhất để giải quyết”.

Được biết trong năm 2014, nhiều băng nhóm người Việt câu kết với người nước ngoài đã gọi điện thoại lừa chiếm đoạt tiền của người dân ở một số tỉnh thành. Một số trường hợp người dân ở Hà Nội bị lừa và chiếm đoạt đến hàng trăm triệu đồng/người. Đối tượng lừa đảo người nước ngoài đến từ Đài Loan, Trung Quốc, Malaysia…Chúng biết rằng việc giả mạo số điện thoại của cơ quan công an sẽ khiến người dân tin hơn nên đã đánh đúng vào tâm lí này của nhiều người.

Vụ án bắt đầu từ việc Phòng PC45 Công an tỉnh Hà Nam nhận được đơn trình báo của chị N.T.H.Y. (trú tại phường Lê Hồng Phong, TP Phủ Lý, tỉnh Hà Nam). Theo lời kể của chị Y. tại cơ quan Cảnh sát điều tra thì khoảng tháng 4/2015, chị nhận được tin nhắn của một người nước ngoài, quen trên mạng xã hội Facebook.

Người này thông báo sẽ gửi cho chị Y. một gói quà từ công ty vận chuyển hàng, có địa chỉ cụ thể trên trang web. Sau đó, chị Y. nhận được một thư từ địa chỉ mail của trang web thông báo, ngày 29/4 hàng sẽ về. Qua hộp thư, đối tượng nói rằng lô hàng trị giá 45.000 bảng Anh...

Sau đó, có một phụ nữ tên Lê liên lạc với chị Y., yêu cầu chị chuyển tiền vào tài khoản của Lê để làm thủ tục giao nhận hàng. Lần đầu tiên, chị Y. chuyển vào tài khoản cho Lê số tiền 20,5 triệu đồng, đối tượng nói là để trả tiền phí. Sau đó, với nhiều lý do khác nhau, trong đó có lý do lô hàng đang bị hải quan phát hiện, Lê yêu cầu chị Y. nộp thêm tiền phí... Từ tháng 4 đến tháng 5/2015, chị Y. đã 7 lần chuyển tiền với tổng số 574 triệu đồng cho đối tượng Lê, theo tài khoản đối tượng này yêu cầu nhưng mãi không nhận được quà...

Cùng thời điểm này, Phòng PC45 Công an tỉnh Hà Nam liên tục nhận được đơn tố cáo, phản ánh của quần chúng về việc bị các đối tượng lừa đảo chiếm đoạt hàng trăm triệu đồng. Đi sâu nghiên cứu thủ đoạn của đối tượng gây án, Trung tá Vũ Hoài Nam, Trưởng Phòng PC45 Công an tỉnh Hà Nam và các cộng sự xác định vụ lừa đảo có sự câu kết chặt chẽ giữa đối tượng người nước ngoài với đối tượng người Việt Nam.

Dương Thị Lê (X) tại cơ quan Cảnh sát điều tra Công an tỉnh Hà Nam.

Thủ

đoạn của các đối tượng người nước ngoài là làm quen với các bị hại (chủ

yếu là phụ nữ) thông qua mạng xã hội Facebook, Zalo... Sau một thời

gian nói chuyện, các đối tượng tạo niềm tin, một số trường hợp còn đặt

quan hệ yêu đương, hứa hẹn về Việt Nam kết hôn với phụ nữ Việt Nam rồi

đề nghị chuyển quà, tiền hoặc có nhiều tài sản có giá trị cho họ...

Dương Thị Lê (X) tại cơ quan Cảnh sát điều tra Công an tỉnh Hà Nam.

Thủ

đoạn của các đối tượng người nước ngoài là làm quen với các bị hại (chủ

yếu là phụ nữ) thông qua mạng xã hội Facebook, Zalo... Sau một thời

gian nói chuyện, các đối tượng tạo niềm tin, một số trường hợp còn đặt

quan hệ yêu đương, hứa hẹn về Việt Nam kết hôn với phụ nữ Việt Nam rồi

đề nghị chuyển quà, tiền hoặc có nhiều tài sản có giá trị cho họ...

Tiếp đó, đối tượng người nước ngoài câu kết với đối tượng người Việt Nam giả danh là nhân viên của công ty vận chuyển hàng hóa, nhân viên hải quan, nhân viên ngân hàng gọi điện cho bị hại, đưa ra các lý do như bị tạm giữ ở hải quan sân bay do có tiền, tài sản có giá trị trong lô hàng chưa khai báo hải quan hoặc tiền gửi về đã chuyển vào ngân hàng nhưng chưa nộp phí, nộp thuế. Đối tượng sau đó đề nghị người bị hại nộp phí vận chuyển, phí hải quan và tiền thuế vào tài khoản của ngân hàng ở Việt Nam do đối tượng cung cấp để nhận hàng....

Ngay sau dựng chân dung đối tượng gây án, một tổ công tác của Phòng PC45 Công an tỉnh Hà Nam, dưới sự chỉ đạo của Trung tá, Trưởng phòng Vũ Hoài Nam đã lên đường ra Hà Nội; vào TP Hồ Chí Minh, Vũng Tàu và Thừa Thiên - Huế phối hợp với các đơn vị nghiệp vụ xác minh. Bằng các biện pháp nghiệp vụ, ngày 11/9, Phòng PC45 Công an tỉnh Hà Nam đã bắt giữ Dương Thị Lê, khi đối tượng đang lẩn trốn tại ấp Tiền Lân, xã Bà Điểm, huyện Hóc Môn. Quê gốc tại Huế nhưng Lê vào TP Hồ Chí Minh kiếm sống từ nhiều năm nay. Dù không tốt nghiệp một trường đại học nào về ngoại ngữ nhưng Lê có khả năng nói và viết tiếng Anh khá thông thạo.

Khoảng 3 năm trước, Lê sang Malaysia du lịch có quen 1 người đàn ông tên là Ugochukwu (gọi tắt là Ugo) quốc tịch Nigeria. Sau lần gặp gỡ đầu tiên ấy, Lê và người đàn ông này thường xuyên liên lạc với nhau. Đến khoảng cuối năm 2013, Ugo gọi điện cho Lê nhờ liên lạc với một số người phụ nữ Việt Nam để bảo họ chuyển tiền qua tài khoản ngân hàng của Lê.

Theo lời khai của Lê thì đối tượng đe dọa đến sự an toàn của gia đình Lê và ép Lê cùng với nhóm của Ugo đi lừa đảo chiếm đoạt tiền của những người phụ nữ Việt Nam.

Ngoài trường hợp của chị Y., Lê còn liên lạc với một nạn nhân là chị T. ở tỉnh Vĩnh Phúc. Sáng 16/9, chị T. đã đến Phòng PC45 Công an tỉnh Hà Nam trình báo. Theo lời khai của chị T. thì khoảng giữa năm 2012, qua mạng Lovetime, chị quen người đàn ông ngoại quốc tên là Dylan Owen. Dylan giới thiệu đang sống ở Scotland với con trai 11 tuổi, vợ anh ta bị ung thư đã chết. Dylan ngỏ ý muốn kết hôn với một phụ nữ Việt Nam...

Đối tượng giới thiệu rằng vừa bán một vườn mía ở Thái Lan với giá 3.770.000 USD và ngỏ ý muốn thuê luật sư làm thủ tục chuyển tiền cho chị T. Chị T. nhận được gmail của luật sư tên là Jame Robert và Dylan có gửi chị T., yêu cầu gửi 60 triệu đồng để mở tài khoản và tiền thuê luật sư... Trong vụ này, Lê cũng là người liên hệ với bị hại T. để chiếm đoạt tài sản.

Vụ án hiện đang được Công an tỉnh Hà Nam khẩn trương điều tra, làm rõ. Bước đầu, cơ quan điều tra xác định bằng thủ đoạn trên, Lê cùng đồng bọn đã chiếm đoạt nhiều tỷ đồng của người bị hại.

Thông tin về vụ việc nhận được sự quan tâm của rất nhiều người.

Thông tin về vụ việc nhận được sự quan tâm của rất nhiều người.

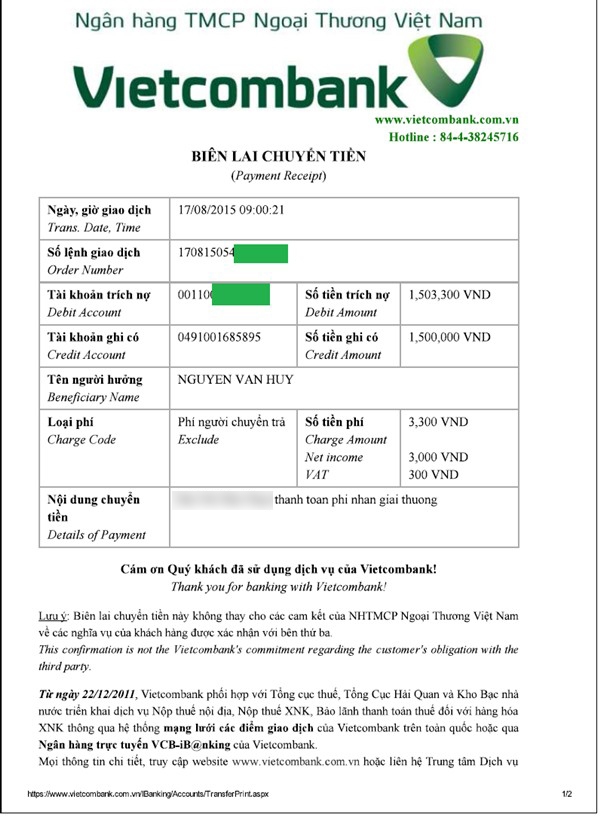

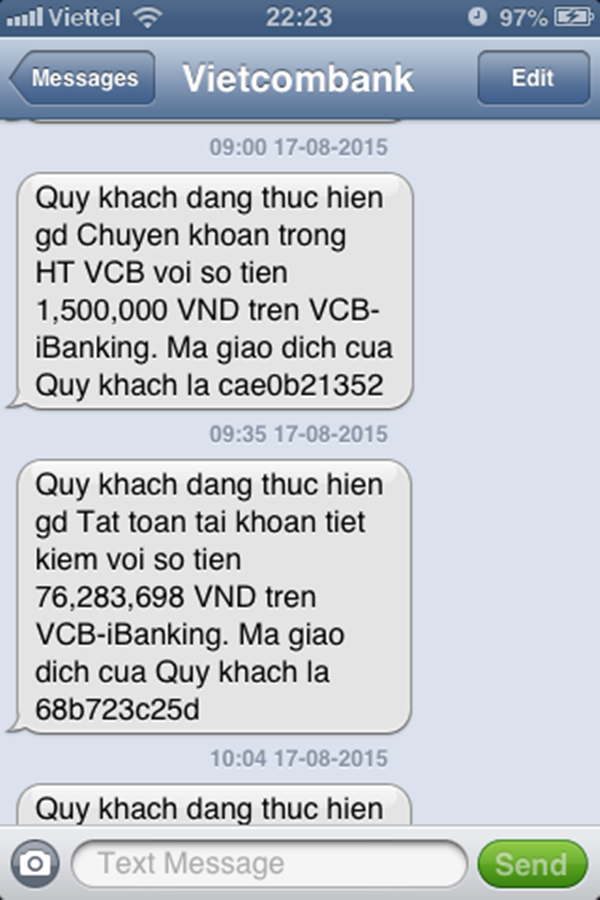

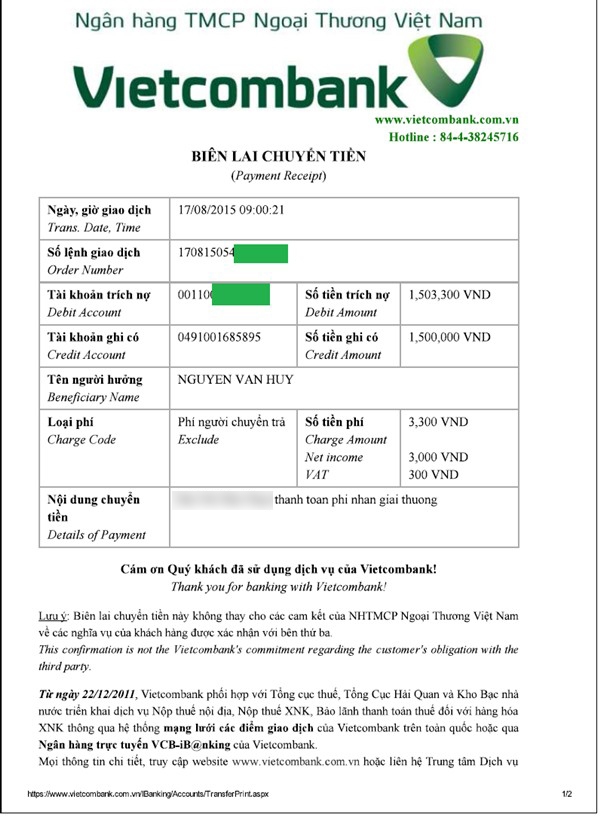

Giao dịch chuyển 1,5 triệu đồng (đến tài khoản của nhóm lừa đảo) mà chị Nhung đã thực hiện theo yêu cầu của chị Thu. Ảnh: NVCC

Giao dịch chuyển 1,5 triệu đồng (đến tài khoản của nhóm lừa đảo) mà chị Nhung đã thực hiện theo yêu cầu của chị Thu. Ảnh: NVCC

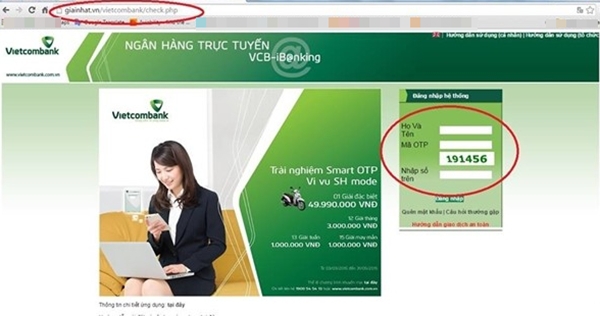

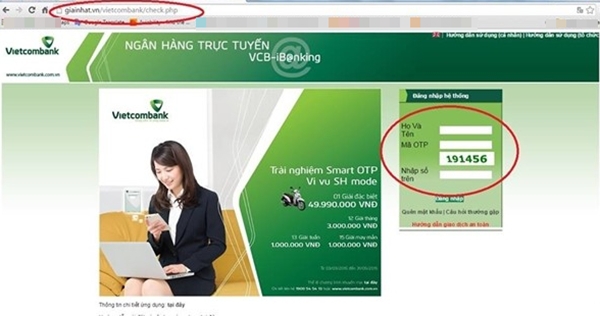

Giao diện trang web giả mạo website chính thức của ngân hàng Vietcombank.

Giao diện trang web giả mạo website chính thức của ngân hàng Vietcombank.

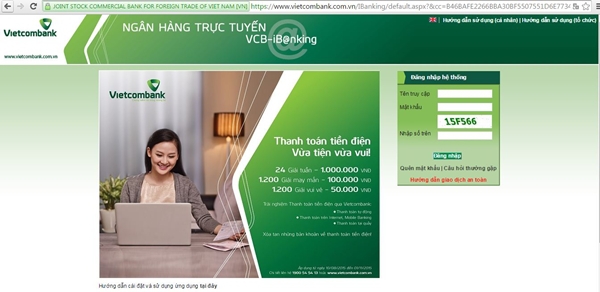

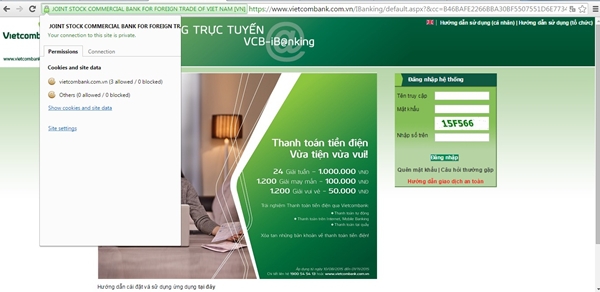

Website thật của Vietcombank. Nhìn bề ngoài, nó khá giống với trang web giả mạo.

Website thật của Vietcombank. Nhìn bề ngoài, nó khá giống với trang web giả mạo.

Tuy nhiên, ở phần tên miền của website chính thức bao giờ cũng có số hiệu đăng ký hoạt động website ngân hàng trực uyến.

Tuy nhiên, ở phần tên miền của website chính thức bao giờ cũng có số hiệu đăng ký hoạt động website ngân hàng trực uyến.

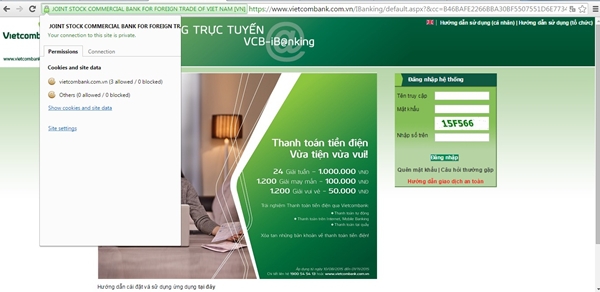

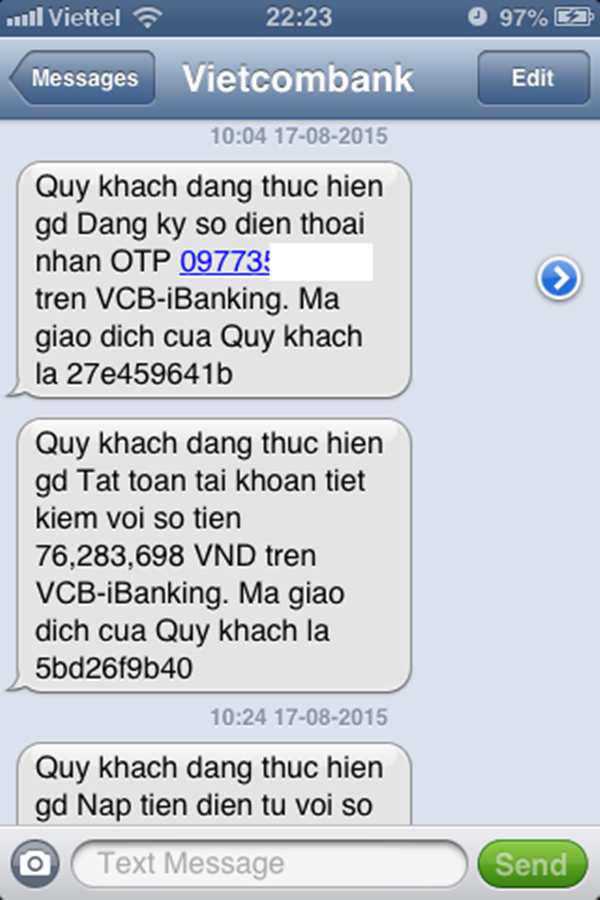

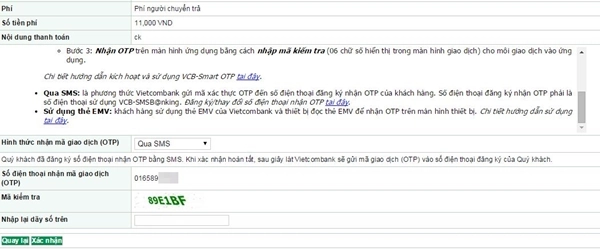

Để

hoàn tất mọi giao dịch qua internet-banking của ngân hàng Vietcombank,

khách hàng phải nhập mã xác thực một lần OTP được gửi qua tin nhắn điện

thoại. Ảnh chụp màn hình.

Để

hoàn tất mọi giao dịch qua internet-banking của ngân hàng Vietcombank,

khách hàng phải nhập mã xác thực một lần OTP được gửi qua tin nhắn điện

thoại. Ảnh chụp màn hình.

Tin nhắn được gửi đến từ số máy không có trong danh bạ 01657197 xxx. Chị Hằng, vợ anh Thuận cũng rất ngạc nhiên khi thấy chồng nhận được tin nhắn này.

Cho rằng ai đó nhắn nhầm, chị Hằng định gọi lại nhưng anh Thuận ngăn vì nghi đây có thể là trò lừa đảo. Tháng trước, anh cũng bị một số thuê bao lạ nhá máy. Khi anh gọi lại, đầu bên kia nhấc máy nhưng không nói gì. Mặc dù dập máy sau vài giây nhưng khi kiểm tra tài khoản, anh bị trừ mất 15.000 đồng.

Nội dung tin nhắn từ số điện thoại ảo gửi đến số thuê bao chồng chị Hằng. Ảnh: NVCC.

Bức xúc về sự việc trên, chị Hằng đăng hình ảnh nội dung tin nhắn kèm lời cảnh báo người dùng nên cảnh giác. Sau đó, hình ảnh đã có trên 13.000 lượt xem và gần 10.000 lượt chia sẻ. Thuê bao chị Hằng cung cấp luôn trong tình trạng không liên lạc được.

Theo dõi sự việc, một số thành viên mạng xã hội cho biết, mục đích khi đưa tin nhắn lên Facebook của chị Hằng là để "câu like". Dù thế, chị Hằng khẳng định sự việc có thật. "Mình đưa lời cảnh báo lên đây để các bạn rút kinh nghiệm. Mình từng bị mất 15.000 đồng vì gọi lại vào số điện thoại lạ nháy máy cũng là đầu 11 số. Hơn nữa, mình cũng mong muốn các bạn nên tin tưởng người bạn đời của mình, ... đừng làm giàu cho cơ quan xét nghiệm ADN", chị Hằng nói.

Một số người dùng di động cũng chia sẻ từng bị mất tiền oan khi gặp trường hợp tương tự. Anh Tân (Hoàn Kiếm, Hà Nội) kể, mấy tháng trước, anh nhận được tin nhắn có nội dung "...vợ anh đang lừa dối anh,... nên đi xét nghiệm ADN cho con...".

Tuy nhiên, chủ thuê bao này còn độc thân. Anh cho biết không bận tâm đến tin nhắn đó bởi cho rằng có ai đó gửi nhầm hoặc là trò lừa đảo. Tuy nhiên, khi bị làm phiền đến lần thứ hai, anh gọi lại, đầu dây bên kia chỉ có tiếng nhạc. Anh cúp máy và phát hiện thuê bao của mình bị trừ 5.000 đồng.

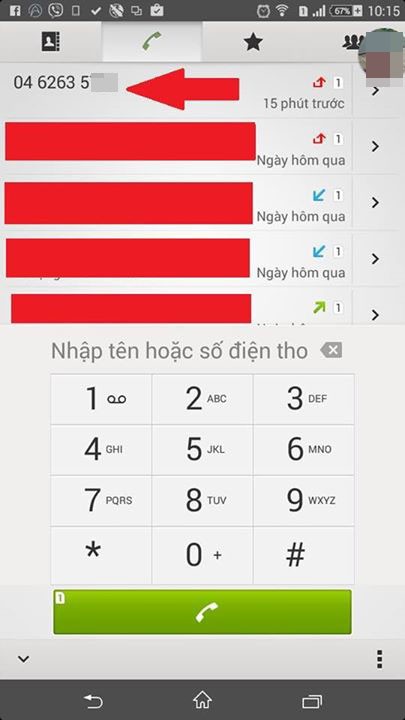

Nhiều người phản ánh bị những số lạ nhá máy liên tục và bị trừ tiền khi gọi lại. Ảnh chụp màn hình.

Không nhận được tin nhắn với nội dung khiêu khích trên nhưng chị Phương Nhung (Nam Từ Liêm, Hà Nội) lại bị số thuê bao lạ đầu số 04628442xx, 04626357xx nhá máy nhiều lần.

Tò mò, chị gọi lại, đầu dây bên này nghe máy và tư vấn về sức khoẻ, tình yêu, giới tính. Một phút gọi tới, chị mất hơn 40.000 đồng. Khi gọi lại lần thứ 2 thì thuê bao không liên lạc được.

Không chỉ chị Nhung mà rất nhiều người phản ánh từng là nạn nhân của những số ảo này. "Chiêu thức của chúng là nhá máy vào số điện thoại, nhằm kích người dùng gọi lại và trực tiếp trừ tiền. Điểm đặc biệt là các số ảo có đầu số 04, 012, 016 khiến nhiều người nhầm tưởng với mã vùng Hà Nội, hoặc số của nhà mạng lớn và mắc bẫy", một nạn nhân của chiêu lừa đảo này cho hay. Tuy nhiên, sau khi mất tiền vì gọi tới số thuê bao quấy rối, lần sau gọi tới thì người dùng không liên lạc được.

Theo tư vấn của những người dùng di động có kinh nghiệm, chủ thuê bao không nên gọi, nhắn tin lại cho bất kỳ cuộc gọi nhỡ hoặc tin nhắn lạ. Tuy nhiên, anh Đông (Đống Đa, Hà Nội) cho rằng, nếu nhận được tin nhắn khiêu khích có thể không gọi lại nhưng khi bị nhá máy hoặc thấy cuộc gọi nhỡ, cần gọi lại kiểm tra để không bỏ lọt những cuộc gọi quan trọng.

Chủ thuê bao bức xúc chia sẻ: "Ngoài tin nhắn rác ập đến thường ngày, người dùng hoàn toàn bị động đối với các chiêu thức tinh vi, trắng trợn của tội phạm trong lĩnh vực này", anh nói.

Đại diện một nhà mạng lớn cho biết, các đầu số trên giống mã của nhà mạng này. Tuy nhiên, khi họ kiểm tra, gọi lại những số được cung cấp thì đều báo không liên lạc được hoặc không tồn tại. Vị này khẳng định, những số này là đầu số ảo, không hoạt động.

Theo đại diện Đội phòng chống tội phạm lĩnh vực thông tin truyền thông - PC50 (Công an thành phố Hà Nội), cơ quan chức năng đang vào cuộc điều tra làm rõ về hành vi lừa đảo trên. Ông cũng khuyến cáo, khi gặp bất kể trường hợp nào tương tự, chủ thuê bao có thể gọi điện trực tiếp đến nhà mạng hoặc phản ánh qua đường dây nóng, làm đơn gửi đến địa chỉ Công an thành phố Hà Nội để được giải quyết.

Cô gái giả nhân viên ngân hàng lừa hàng tỷ đồng của đại gia

Giả nhân viên ngân hàng, Huyền kết nối với những người giàu có và giới thiệu đang có nhiều lô đất thế chấp giá rẻ. Với chiêu này, cô gái lừa đảo hàng tỷ đồng.

Ngày 15/7, Cơ quan cảnh sát điều tra Công an tỉnh Bà Rịa – Vũng Tàu đang tạm giữ Phan Thị Huyền (28 tuổi) và Đỗ Thị Kim Ngân (28 tuổi, cùng ngụ Bà Rịa – Vũng Tàu) để điều tra về các hành vi Lừa đảo chiếm đoạt tài sản, Làm giả con dấu, tài liệu của cơ quan, tổ chức.

Phan Thị Huyền tại cơ quan điều tra. Ảnh: Nguyễn Ngân.

Cô thông báo cho bà Mận rằng ngân hàng đang phát mãi lô đất khách hàng thế chấp số 287 (tại phường 2, TP Vũng Tàu) với giá 2,8 tỷ đồng. Thấy rẻ hơn giá thị trường và tin tưởng vào thủ tục hợp pháp của ngân hàng, bà Mận đồng ý mua.

Ngày 14/5, bà Mận chuyển tiền vào tài khoản cho Huyền. Để qua mắt nạn nhân, Huyền thuê Đỗ Thị Kim Ngân làm giả các giấy tờ, biên nhận có con dấu của ngân hàng chi nhánh Vũng Tàu rồi trao cho bà Mận.

Cô gái cũng phối hợp với Ngân làm giả giấy chứng nhận quyền sử dụng thửa đất 287, bản đồ lô đất rồi photo, giao cho nạn nhân.

Với chiêu bài trên, từ ngày 11- 19/5, Huyền đã lừa đảo, chiếm đoạt tổng số tiền 8 tỷ đồng của 8 đại gia.

Bắt 4 Giám đốc công ty tuyển dụng, lừa đảo hàng trăm triệu đồng

Mặc dù không có khả năng xin được việc, nhưng các đối tượng vẫn móc nối với nhau lừa đảo hàng trăm triệu đồng của người lao động.

Ngày

29/5, Công an quận Bắc Từ Liêm, Hà Nội cho biết, đơn vị vừa triệt phá

đường dây “lừa đảo chiếm đoạt tài sản”. Các đối tượng đang bị tạm giữ để

điều tra gồm: Nguyễn Văn Hùng (SN 1982, quê ở Phú Thọ), Giám đốc Công

ty cổ phần thương mại dịch vụ và đầu tư Bình An; Trương Thị Thị (SN

1990, quê ở huyện Ba Vì, Hà Nội), Giám đốc Công ty TNHH Thương mại dịch

vụ vận tải du lịch Thăng Long; Nguyễn Quang Thắng (SN 1985, quê ở Thái

Bình), Giám đốc Công ty TNHH đầu tư phát triển thương mại Nam Long; Bùi

Văn Thái (SN 1992, quê ở Thái Bình), Giám đốc Công ty TNHH phát triển

đầu tư thương mại Hoàng Trọng.

Theo

tài liệu điều tra, tháng 7/2014, Hùng mở Công ty CPTMDV và đầu tư Bình

An đặt trụ sở tại số 279A, đường Phạm Văn Đồng, phường Xuân Đỉnh, Bắc Từ

Liêm, Hà Nội. Khi đi vào hoạt động, Hùng cho nhân viên đăng tin tuyển

dụng lao động trên mạng internet với mức lương cao để những người có nhu

cầu tìm việc làm liên hệ và nộp hồ sơ.

Khi người lao động đến công ty Hùng xin việc, Hùng thu mỗi người 500.000 đồng tiền phí làm hồ sơ. Sau đó, Hùng chỉ đạo nhân viên thu từ 1 triệu-5 triệu đồng/một hồ sơ của người xin việc.

Mặc dù biết không thể xin được việc cho người lao động, nhưng Hùng vẫn móc nối với công ty TNHHTM và dịch vụ vận tải du lịch Thăng Long do Trương Thị Thị làm Giám đốc để lừa đảo chiếm đoạt tài sản của người bị hại. Sau khi phỏng vấn không được, người xin việc đến công ty của Hùng để đòi lại tiền đã đặt cọc và tiền phí hồ sơ thì một số người Hùng chỉ trả lại một phần trong số tiền họ đã đặt cọc; số tiền còn lại và 500.000 đồng ban đầu người xin việc nộp Hùng chiếm đoạt luôn. Có nhiều người Hùng không trả lại tiền.

Thị và Hùng thỏa thuận, khi người lao động đến tìm việc, Hùng sẽ viết giấy giới thiệu sang công ty của Thị để phỏng vấn xin việc. Tại đây, Thị thu 200.000-300.000 đồng/người, nếu người xin việc không có tiền thì Hùng sẽ trích 200.000 đồng do họ đặt cọc để đưa cho công ty của Thị. Sau khi người lao động đặt cọc tiền, nhân viên của Thị đưa tài liệu cho khách hàng về ôn thi để phỏng vấn.

Đến hẹn, người xin việc đến phỏng vấn thì nhân viên công ty của Thị đều bảo không đạt và đánh trượt. Số tiền khách hàng đặt cọc bị công ty của Thị chiếm đoạt luôn.

Từ tháng 7/2014 đến nay, Hùng cùng nhân viên lừa đảo chiếm đoạt khoảng 600 triệu đồng của người bị hại. Cũng từ đó đến nay, Thị cùng nhân viên đã lừa đảo chiếm đoạt của người bị hại khoảng 300 triệu đồng.

Quá

trình khai thác mở rộng điều tra, cơ quan CSĐT xác định tại công ty

TNHH phát triển đầu tư thương mại Hoàng Trọng do Bùi Văn Thái (SN 1992)

làm Giám đốc, tại trụ sở 232 đường Phạm Văn Đồng, phường Cổ Nhuế 2, Bắc

Từ Liêm, Hà Nội và công ty TNHH đầu tư phát triển thương mại Nam Long do

Nguyễn Quang Thắng (SN 1985) làm Giám đốc cũng hoạt động kinh doanh với

thủ đoạn giống như công ty Bình An và công ty Thăng Long. Được biết,

đối tượng Thắng từng có một tiền án tội cưỡng đoạt tài sản, năm 2011

TAND TP Thái Bình xử 12 tháng tù giam.

Tổng số tiền mà Thái cùng nhân viên lừa đảo chiếm đoạt của người bị hại từ tháng 3/2015 đến nay khoảng 80 triệu đồng. Từ tháng 5/2015 đến nay, Thái cùng nhân viên lừa đảo khoảng 15 triệu đồng của khách.

Hiện vụ việc đang được cơ quan công an tiếp tục mở rộng điều tra, làm rõ hành vi của các đối tượng.

Đối tượng Nguyễn Văn Hùng (Áo đen).

Khi người lao động đến công ty Hùng xin việc, Hùng thu mỗi người 500.000 đồng tiền phí làm hồ sơ. Sau đó, Hùng chỉ đạo nhân viên thu từ 1 triệu-5 triệu đồng/một hồ sơ của người xin việc.

Mặc dù biết không thể xin được việc cho người lao động, nhưng Hùng vẫn móc nối với công ty TNHHTM và dịch vụ vận tải du lịch Thăng Long do Trương Thị Thị làm Giám đốc để lừa đảo chiếm đoạt tài sản của người bị hại. Sau khi phỏng vấn không được, người xin việc đến công ty của Hùng để đòi lại tiền đã đặt cọc và tiền phí hồ sơ thì một số người Hùng chỉ trả lại một phần trong số tiền họ đã đặt cọc; số tiền còn lại và 500.000 đồng ban đầu người xin việc nộp Hùng chiếm đoạt luôn. Có nhiều người Hùng không trả lại tiền.

Thị và Hùng thỏa thuận, khi người lao động đến tìm việc, Hùng sẽ viết giấy giới thiệu sang công ty của Thị để phỏng vấn xin việc. Tại đây, Thị thu 200.000-300.000 đồng/người, nếu người xin việc không có tiền thì Hùng sẽ trích 200.000 đồng do họ đặt cọc để đưa cho công ty của Thị. Sau khi người lao động đặt cọc tiền, nhân viên của Thị đưa tài liệu cho khách hàng về ôn thi để phỏng vấn.

Đến hẹn, người xin việc đến phỏng vấn thì nhân viên công ty của Thị đều bảo không đạt và đánh trượt. Số tiền khách hàng đặt cọc bị công ty của Thị chiếm đoạt luôn.

Từ tháng 7/2014 đến nay, Hùng cùng nhân viên lừa đảo chiếm đoạt khoảng 600 triệu đồng của người bị hại. Cũng từ đó đến nay, Thị cùng nhân viên đã lừa đảo chiếm đoạt của người bị hại khoảng 300 triệu đồng.

Từ trái qua phải: Các đối tượng Thị, Thái, Thắng tại cơ quan điều tra.

Tổng số tiền mà Thái cùng nhân viên lừa đảo chiếm đoạt của người bị hại từ tháng 3/2015 đến nay khoảng 80 triệu đồng. Từ tháng 5/2015 đến nay, Thái cùng nhân viên lừa đảo khoảng 15 triệu đồng của khách.

Hiện vụ việc đang được cơ quan công an tiếp tục mở rộng điều tra, làm rõ hành vi của các đối tượng.

Xuất hiện tình trạng giả mạo số điện thoại của cơ quan công an để lừa đảo

Trong hai ngày 25-26.4, các nhà mạng đã liên tục gửi tin nhắn đến các thuê bao cảnh báo tình trạng một số đối tượng xấu đang giả mạo số điện thoại của cơ quan công an để lừa đảo và đề nghị người dân cảnh giác.

Tin nhắn cảnh báo từ nhà mạng.

Cụ thể, trong ngày 26.4, nội dung tin nhắn được gửi từ tổng đài 090 của MobiFone như sau: “Cục Cảnh sát phòng, chống tội phạm công nghệ cao thông báo: gần đây một số đối tượng xấu đã giả mạo số điện thoại của các cơ quan Công an để lừa đảo, yêu cầu người dân chuyển tiền vào tài khoản để phục vụ công an điều tra sau đó chiếm đoạt. Đề nghị mọi người dân khi phát hiện cần báo ngay cho cơ quan Công an nơi gần nhất để giải quyết”.

Được biết trong năm 2014, nhiều băng nhóm người Việt câu kết với người nước ngoài đã gọi điện thoại lừa chiếm đoạt tiền của người dân ở một số tỉnh thành. Một số trường hợp người dân ở Hà Nội bị lừa và chiếm đoạt đến hàng trăm triệu đồng/người. Đối tượng lừa đảo người nước ngoài đến từ Đài Loan, Trung Quốc, Malaysia…Chúng biết rằng việc giả mạo số điện thoại của cơ quan công an sẽ khiến người dân tin hơn nên đã đánh đúng vào tâm lí này của nhiều người.

Mất hơn nửa tỷ vì dính quả lừa của “đại gia” trên Facebook

Thủ đoạn của các đối tượng người nước ngoài là làm quen với các bị hại (chủ yếu là phụ nữ) thông qua mạng xã hội Facebook, Zalo... Sau một thời gian nói chuyện, các đối tượng tạo niềm tin, một số trường hợp còn đặt quan hệ yêu đương...

Vào thời điểm bị Phòng Cảnh sát điều tra tội phạm về trật tự xã hội (PC45) Công an tỉnh Hà Nam ập vào bắt giữ, Dương Thị Lê (27 tuổi, trú tại xã Bà Điểm, huyện Hóc Môn, TP Hồ Chí Minh) - đối tượng cùng đồng bọn gây ra gần 30 vụ lừa đảo chiếm đoạt tài sản tại 20 tỉnh, thành, bằng thủ đoạn đề nghị chuyển tiền, quà từ nước ngoài về Việt Nam - vẫn đang móc nối với các đối tượng người nước ngoài thực hiện hành vi phạm tội.Vụ án bắt đầu từ việc Phòng PC45 Công an tỉnh Hà Nam nhận được đơn trình báo của chị N.T.H.Y. (trú tại phường Lê Hồng Phong, TP Phủ Lý, tỉnh Hà Nam). Theo lời kể của chị Y. tại cơ quan Cảnh sát điều tra thì khoảng tháng 4/2015, chị nhận được tin nhắn của một người nước ngoài, quen trên mạng xã hội Facebook.

Người này thông báo sẽ gửi cho chị Y. một gói quà từ công ty vận chuyển hàng, có địa chỉ cụ thể trên trang web. Sau đó, chị Y. nhận được một thư từ địa chỉ mail của trang web thông báo, ngày 29/4 hàng sẽ về. Qua hộp thư, đối tượng nói rằng lô hàng trị giá 45.000 bảng Anh...

Sau đó, có một phụ nữ tên Lê liên lạc với chị Y., yêu cầu chị chuyển tiền vào tài khoản của Lê để làm thủ tục giao nhận hàng. Lần đầu tiên, chị Y. chuyển vào tài khoản cho Lê số tiền 20,5 triệu đồng, đối tượng nói là để trả tiền phí. Sau đó, với nhiều lý do khác nhau, trong đó có lý do lô hàng đang bị hải quan phát hiện, Lê yêu cầu chị Y. nộp thêm tiền phí... Từ tháng 4 đến tháng 5/2015, chị Y. đã 7 lần chuyển tiền với tổng số 574 triệu đồng cho đối tượng Lê, theo tài khoản đối tượng này yêu cầu nhưng mãi không nhận được quà...

Cùng thời điểm này, Phòng PC45 Công an tỉnh Hà Nam liên tục nhận được đơn tố cáo, phản ánh của quần chúng về việc bị các đối tượng lừa đảo chiếm đoạt hàng trăm triệu đồng. Đi sâu nghiên cứu thủ đoạn của đối tượng gây án, Trung tá Vũ Hoài Nam, Trưởng Phòng PC45 Công an tỉnh Hà Nam và các cộng sự xác định vụ lừa đảo có sự câu kết chặt chẽ giữa đối tượng người nước ngoài với đối tượng người Việt Nam.

Tiếp đó, đối tượng người nước ngoài câu kết với đối tượng người Việt Nam giả danh là nhân viên của công ty vận chuyển hàng hóa, nhân viên hải quan, nhân viên ngân hàng gọi điện cho bị hại, đưa ra các lý do như bị tạm giữ ở hải quan sân bay do có tiền, tài sản có giá trị trong lô hàng chưa khai báo hải quan hoặc tiền gửi về đã chuyển vào ngân hàng nhưng chưa nộp phí, nộp thuế. Đối tượng sau đó đề nghị người bị hại nộp phí vận chuyển, phí hải quan và tiền thuế vào tài khoản của ngân hàng ở Việt Nam do đối tượng cung cấp để nhận hàng....

Ngay sau dựng chân dung đối tượng gây án, một tổ công tác của Phòng PC45 Công an tỉnh Hà Nam, dưới sự chỉ đạo của Trung tá, Trưởng phòng Vũ Hoài Nam đã lên đường ra Hà Nội; vào TP Hồ Chí Minh, Vũng Tàu và Thừa Thiên - Huế phối hợp với các đơn vị nghiệp vụ xác minh. Bằng các biện pháp nghiệp vụ, ngày 11/9, Phòng PC45 Công an tỉnh Hà Nam đã bắt giữ Dương Thị Lê, khi đối tượng đang lẩn trốn tại ấp Tiền Lân, xã Bà Điểm, huyện Hóc Môn. Quê gốc tại Huế nhưng Lê vào TP Hồ Chí Minh kiếm sống từ nhiều năm nay. Dù không tốt nghiệp một trường đại học nào về ngoại ngữ nhưng Lê có khả năng nói và viết tiếng Anh khá thông thạo.

Khoảng 3 năm trước, Lê sang Malaysia du lịch có quen 1 người đàn ông tên là Ugochukwu (gọi tắt là Ugo) quốc tịch Nigeria. Sau lần gặp gỡ đầu tiên ấy, Lê và người đàn ông này thường xuyên liên lạc với nhau. Đến khoảng cuối năm 2013, Ugo gọi điện cho Lê nhờ liên lạc với một số người phụ nữ Việt Nam để bảo họ chuyển tiền qua tài khoản ngân hàng của Lê.

Theo lời khai của Lê thì đối tượng đe dọa đến sự an toàn của gia đình Lê và ép Lê cùng với nhóm của Ugo đi lừa đảo chiếm đoạt tiền của những người phụ nữ Việt Nam.

Ngoài trường hợp của chị Y., Lê còn liên lạc với một nạn nhân là chị T. ở tỉnh Vĩnh Phúc. Sáng 16/9, chị T. đã đến Phòng PC45 Công an tỉnh Hà Nam trình báo. Theo lời khai của chị T. thì khoảng giữa năm 2012, qua mạng Lovetime, chị quen người đàn ông ngoại quốc tên là Dylan Owen. Dylan giới thiệu đang sống ở Scotland với con trai 11 tuổi, vợ anh ta bị ung thư đã chết. Dylan ngỏ ý muốn kết hôn với một phụ nữ Việt Nam...

Đối tượng giới thiệu rằng vừa bán một vườn mía ở Thái Lan với giá 3.770.000 USD và ngỏ ý muốn thuê luật sư làm thủ tục chuyển tiền cho chị T. Chị T. nhận được gmail của luật sư tên là Jame Robert và Dylan có gửi chị T., yêu cầu gửi 60 triệu đồng để mở tài khoản và tiền thuê luật sư... Trong vụ này, Lê cũng là người liên hệ với bị hại T. để chiếm đoạt tài sản.

Vụ án hiện đang được Công an tỉnh Hà Nam khẩn trương điều tra, làm rõ. Bước đầu, cơ quan điều tra xác định bằng thủ đoạn trên, Lê cùng đồng bọn đã chiếm đoạt nhiều tỷ đồng của người bị hại.

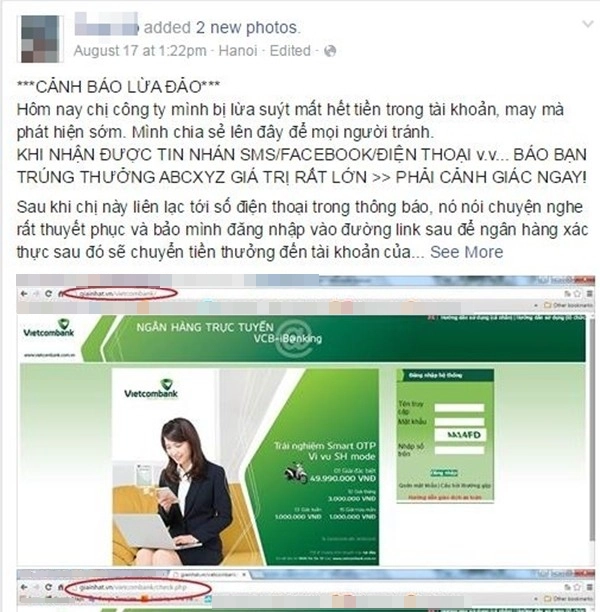

Bóc trần chiêu lừa tiền tinh vi qua website giả danh ngân hàng Vietcombank

Gửi tin nhắn trúng giải thưởng rồi yêu cầu chuyển khoản qua trang web có giao diện giống với webiste chính thức của ngân hàng Vietcombank, ăn cắp mật khẩu và lén lút lập lệnh rút toàn bộ số dư trong tài khoản... là chiêu lừa đảo mới đầy tinh vi mà một khách hàng gần đây vừa gặp phải tại Hà Nội.

"Bẫy lừa" tinh vi

Mới

đây, nhiều diễn đàn mạng xã hội liên tục chia sẻ câu chuyện về thủ đoạn

lừa đảo tinh vi qua website giả dạng ngân hàng Vietcombank. Câu chuyện

do facebooker T.Đ chia sẻ sau đó đã nhận được sự quan tâm của rất nhiều

người. Theo ý kiến của nhiều cư dân mạng, nếu những điều facebooker T.Đ

chia sẻ là đúng sự thật thì thủ đoạn lừa đảo của nhóm tội phạm lần này

vô cùng tinh vi và có tổ chức.

Thông tin về vụ lừa đảo liên tục được chia sẻ trên mạng xã hội.

Theo

lời facebooker này kể lại, chị T - một người bạn cùng công ty của T.Đ,

sau khi nhận được tin nhắn trúng thưởng lớn qua facebook đã nghe theo

lời của đối tượng lừa đảo và suýt bị mất trắng toàn bộ số tiền có trong

tài khoản. Theo đó, nhóm đối tượng này đã dụ dỗ chị T. đăng nhập theo

một đường link (do nhóm này gửi cho chị T. qua facebook) để ngân hàng

Vietcombank xác thực và chuyển tiền thưởng đến tài khoản của chị T..

"Trang

web này có giao diện giống hệt của Vietcombank nên chị này không nghi

ngờ gì nhập ngay tên truy cập và mật khẩu (nó lấy được ngay thông tin

này và đăng nhập vào tài khoản của mình trên trang Vietcombank

thật). Sau khi nhập mật khẩu nó lại yêu cầu nhập tiếp số OTP (mã giao

dịch), khi ấy chị này mới thấy lạ và xem lại đường link thì mới tá hỏa

ra là nó không phải web đúng của Vietcombank", facebooker T.Đ kể lại.

Ngay

sau đó, nạn nhân đã thực hiện thao tác đổi mật khẩu tài khoản ngân hàng

internet-banking nhưng không có kết quả. Đối tượng lừa đảo liên tục lập

lệnh chuyển khoản toàn bộ số tiền của chị sang tài khoản của chúng và

hệ thống ngân hàng Vietcombank lúc này vẫn trả về tin nhắn yêu cầu chị

T. nhập mã OTP để hoàn tất giao dịch.

"Chị này sau khi đã đổi mật khẩu vẫn nhận được thông báo giao dịch chuyển tiền như vậy liền gọi lên ngân hàng báo khóa thẻ. Bọn nó sau đấy còn gan đến nỗi gọi lại cho chị vẫn giọng ngọt ngào tử tế bảo chị đọc mã OTP cho chúng để hoàn tất nhận thưởng", facebooker T.Đ nói.

T.Đ còn đưa ra lời cảnh báo: "Sau

vụ tai nghe mắt thấy này mới biết bọn lừa đảo nó rất tinh vi và nhanh

lắm, nên mọi người làm gì nhất là liên quan đến thông tin cá nhân, tiền,

thông tin tài khoản email, ngân hàng v.v... phải tuyệt đối cẩn trọng

khi giao ra ngoài".

Trước

thông tin về hình thức lừa đảo tinh vi này, chúng tôi đã liên hệ với

facebooker T.Đ và được biết, nạn nhân trong vụ việc này là chị Đ.T.Nhung

(nhân viên văn phòng làm việc tại Hà Nội). Chị Nhung kể lại, sáng ngày

17/8, chị có nhận được yêu cầu của một người bạn tên Thu làm cùng cơ

quan, yêu cầu gửi giúp khoản tiền 1.500.000 đồng để thanh toán phí lĩnh

thưởng. "Tôi thấy chị ấy nói mình không có tài khoản internet-banking

nhưng lại muốn chuyển tiền online cho một số tài khoản nào đó để thanh

toán phí nhận giải thưởng. Vì là chỗ chị em với nhau nên tôi hoàn toàn

tin tưởng và đã làm theo yêu cầu".

Sau

khi giao dịch này được khớp lệnh thành công, đối tượng lừa đảo tiếp tục

gọi điện và gửi cho chị Thu một đường link, yêu cầu đăng nhập vào đó để

ngân hàng Vietcombank xác thực lệnh chuyển tiền và trả về tiền thưởng

cho chị Thu. Chị Thu gửi lại đường link này cho chị Nhung. Không nghi

ngờ gì, chị Nhung dùng tài khoản ngân hàng Vietcombank của mình đăng

nhập vào webiste giả mạo (đường link mà nhóm đối tượng gửi khi click

chuột vào sẽ hiện ra trang web có giao diện rất giống với website thật

của Vietcombank). Tuy nhiên, sau khi đăng nhập hoàn tất, website ngân

hàng Vietcombank không điều hướng chị Nhung đến giao diện thể hiện chi

tiết giao dịch như bình thường mà tiếp tục yêu cầu chị nhập mã OTP đã

gửi qua điện thoại để hoàn tất việc xác thực đăng nhập.

Khi

xem tin nhắn, chị Nhung tá hỏa phát hiện có ai đó đang dùng user và

password của mình để tất toán toàn bộ số tiền tiết kiệm trị giá 76 triệu

đồng trong tài khoản. Biết mình bị lừa, chị Nhung lập tức đổi mật khẩu

truy cập internet-banking nhưng lúc này, việc làm đó đã không còn tác

dụng.

Chúng đã chiếm được thông tin tài khoản

của chị Nhung nên vẫn tiếp tục lập lệnh chuyển khoản và phía Vietcombank

liên tục trả về tin nhắn yêu cầu nhập OTP để hoàn thành giao dịch.

Trong khi đó, nhóm lừa đảo tiếp tục cầm chân chị Thu nhằm kéo dài thời

gian nắm giữ tài khoản trước khi nạn nhân kịp thực hiện lệnh khóa tài

khoản.

"Tuy nhiên, chúng có một điểm

không may là người nhận điện thoại và người chuyển tiền là hai người

khác nhau nên ngay trong lúc chị Thu vẫn bị kìm chân, tôi lập tức gọi

điện yêu cầu ngân hàng khóa tài khoản".

Một

điểm nữa là ô đăng nhập user và password của website giả mạo (bên trái)

thường bị lỗi xuống dòng, không được chỉn chu như trang web chính thức

(bên phải).

Theo lời chị Nhung, nhóm

lừa đảo này rất trơ trẽn và tinh vi. Khi chị Nhung đã yêu cầu khóa tài

khoản, bọn chúng vẫn tiếp tục giả danh nhân viên ngân hàng Vietcombank,

gọi điện đến yêu cầu chị cung cấp số chứng minh nhân dân, họ tên đầy đủ

để hoàn thành yêu cầu khóa tài khoản. "Họ nói là nhân viên ngân hàng

nhưng lại gọi bằng số di động và mặc dù, ở miền Bắc có nhiều chi nhánh

của Vietcombank nhưng người gọi cho tôi lại nói giọng miền Nam. Tôi đã

hỏi một vài câu để bóc mẽ chúng và lập tức đầu dây bên kia cúp máy rồi

tiếp tục quay sang tác động đến tâm lý của chị Thu, bạn tôi".

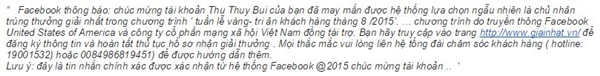

Nội dung tin nhắn lừa đảo mà chị Thu đã nhận được.

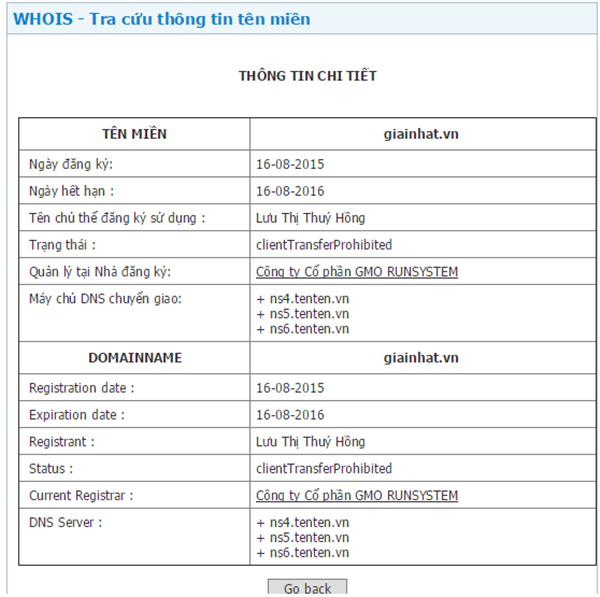

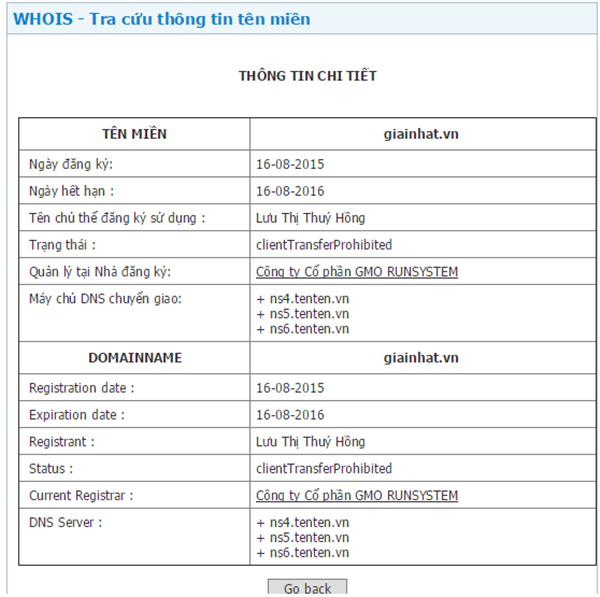

Thông

tin về trang web giainhat.vn được nhóm đối tượng lừa đảo dựng lên để

đăng tải các thông tin về giải thưởng trị giá lớn nhằm đánh lừa chị Thu.

ảnh: NVCC

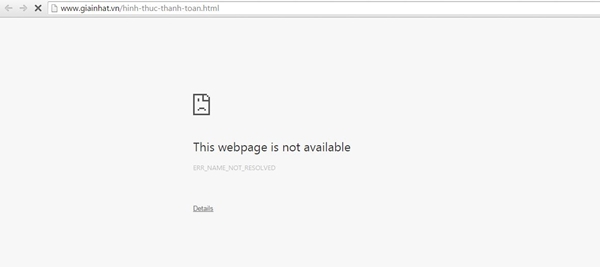

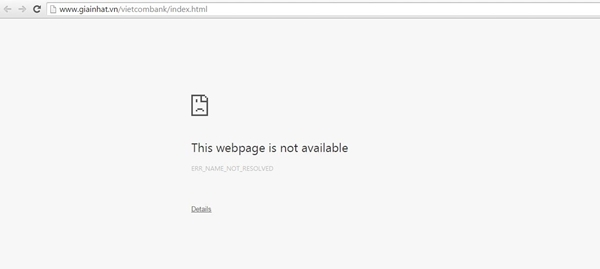

Tuy

nhiên, hiện tại, toàn bộ các trang web mà nhóm đối tượng này cung cấp

đã không thể truy cập được. Số điện thoại gọi cho chị Thu hiện cũng đã

bị khóa. Ảnh chụp màn hình.

Một điều

lạ mà chị Nhung thắc mắc là sau khi lệnh khóa tài khoản đã được ngân

hàng xác nhận thành công, điện thoại của chị vẫn nhận được tin nhắn từ

phía Vietcombank yêu cầu nhập mã OTP để hoàn thành giao dịch tất toán

tài khoản. "Đối tượng tiếp tục gọi điện, lần này chúng đã bị

bóc mẽ nên thẳng thừng dọa tôi, nếu không đọc OTP cho chúng thì chỉ 30

phút nữa, toàn bộ số tiền của tôi sẽ bị mất trắng", chị Nhung hốt

hoảng nhớ lại. Quá lo sợ, chị Nhung lập tức tới PGD Vietcombank trên phố

Nguyễn Du, yêu cầu được rút toàn bộ số tiền này thành tiền mặt và hủy

mọi đăng ký tín dụng tại ngân hàng này.

Điện thoại của chị Nhung dồn dập nhận được tin nhắn yêu cầu nhập mã OTP để hoàn thành giao dịch tất toán tài khoản. Ảnh: NVCC

"Đến bây giờ đồng tiền đã liền với ruột rồi mà tôi vẫn còn chưa hết hoang mang khi nhớ lại vụ việc vừa qua", chị Nhung nói.

Ngân hàng Vietcombank nói gì về vụ lừa đảo tinh vi?

Trước

thông tin về hành vi lừa đảo ngày một tinh vi của nhóm tội phạm công

nghệ cao này, chúng tôi đã có cuộc trao đổi với anh Nguyễn Hữu Kiên (Phó

phòng Quan hệ công chúng) ngân hàng Vietcombank để tìm hiểu chi tiết

hơn về cách thức lừa đảo của nhóm đối tượng nêu trên.

Theo

lời anh Kiên, hồi cuối năm 2013, hệ thống chăm sóc khách hàng 24/7 của

ngân hàng Vietcombank từng tiếp nhận thông tin về một vụ việc tương tự.

Theo phân tích hiện tượng mạo danh năm 2013 thì cơ chế ăn cắp thông tin

của khách hàng là kẻ gian thực hiện thao tác hack ngay trên máy tính của

khách hàng (tức là cùng nhìn thấy nội dung hiển thị màn hình của khách

hàng) và dùng thủ đoạn để yêu cầu khách hàng cung cấp mã OTP nhằm lấy

cắp tiền của khách hàng. Nội dung lừa đảo này đã được Vietcombank cảnh

báo sớm với khách hàng từ đầu năm 2013 trên web site chính thức của ngân

hàng khi ngân hàng biết thông tin lừa đảo này xảy ra ở nước ngoài.

Anh

Kiên cho biết: "Hồi tháng 8 vừa qua, ngân hàng Vietcombank cũng tiếp

nhận phản ánh của 1 khách hàng về việc lừa đảo qua tin nhắn facebook. Đó

là một thông báo trúng thưởng kèm theo link của website giả mạo (địa

chỉ: giainhat.vn/vietcombank). Khi khách hàng click vào đường link thì

hiện ra hình ảnh trang web giống hệt website của Vietcombank. Sau khi

đăng nhập trên website giả mạo, kẻ gian đã lấy được thông tin user và

password rồi đăng nhập vào website thật của Vietcombank, thực hiện

chuyển tiền và gọi điện yêu cầu khách hàng cung cấp mã OTP vừa được gửi

đến cho họ nhằm hoàn tất giao dịch chuyển tiền trái phép nhưng may mắn

là khách hàng đã cảnh giác", anh Kiên nói.

Theo phân tích từ

phía Vietcombank, mọi giao dịch trên internet-banking chỉ có thể hoàn

tất khi khách hàng nhập đúng mã OTP gửi về điện thoại. "Chúng tôi sẽ

kiểm tra lại vì sao sau khi gọi điện yêu cầu khóa tài khoản nhưng chị

Nhung vẫn nhận được tin nhắn yêu cầu nhập mã OTP vì rất có thể, chị ấy

đã nhớ nhầm thời gian. Về việc kẻ xấu hăm dọa chỉ mất 30 phút để hack

toàn bộ số tiền tiết kiệm tôi cho là thiếu cơ sở vì nếu không có mã OTP,

giao dịch trên internet-banking sẽ không thể hoàn thành".

Cảnh giác trước mọi tin nhắn trúng thưởng, mạo danh nhân viên ngân hàng

Anh

Kiên cho biết, trước hiện tượng kẻ xấu lợi dụng sự thiếu cảnh giác của

khách hàng, Vietcombank thường xuyên có thông tin cảnh báo gửi tới khách

hàng trên trang Website, thông tin rộng rãi trên báo chí và gửi email

tới khách hàng để nâng cao thói quen sử dụng đảm bảo các giao dịch và

thao tác an toàn cho người sử dụng dịch vụ.

Chúng

tôi lưu ý Quý Khách hàng thực hiện những nội dung sau: "Chỉ thực hiện

giao dịch tài khoản trên website chính thức của ngân hàng Vietcombank.

Sử dụng các phần mềm diệt virus và thường xuyên cập nhật phiên bản mới

nhất; không cài đặt các phần mềm độc hại, không rõ nguồn gốc xuất xứ

trên máy tính cá nhân và điện thoại di động của mình. Khi nhận được tin

nhắn hoặc thông báo qua SMS, email hay từ trang web của Ngân hàng, xin

Quý khách lưu ý kiểm tra lại thông tin, tránh trường hợp tin tặc lợi

dụng lòng tin, mạo danh ngân hàng để cướp đoạt tài sản. Nếu gặp khó

khăn, khách hàng nên liên hệ trực tiếp đến tổng đài 24/7 của Vietcombank

ở số 1900545413 hoặc các phòng giao dịch của Vietcombank gần nhất để

được giúp đỡ và hỗ trợ trực tiếp".

Ngoài ra, anh

Kiên cũng khẳng định, để tránh việc bị kẻ gian lừa đảo và đảm bảo an

toàn các giao dịch trực tuyến nói chung, Vietcombank đã từng có văn bản

hướng dẫn và cảnh báo chi tiết đến khách hàng. Các thông tin này đã được

đăng tải cụ thể trên website chính thức của ngân hàng này. Trong đó, để

đảm bảo an toàn, khách hàng tuyệt đối lưu ý một số vấn đề như: "Để sử

dụng dịch vụ VCB-Ib@nking, khách hàng chỉ nên truy cập vào website chính

thức của Vietcombank tại địa chỉ www.vietcombank.com.vn và chọn mục

Internet Banking. Tuyệt đối không click vào các đường link lạ, đặc biệt

là các đường link trong các email nghi ngờ là giả mạo cũng như tuyệt đối

không khai báo thông tin cá nhân cho địa chỉ đã gửi email đến".

Anh Kiên cũng đưa ra lời khuyên, để tránh bị kẻ xấu lợi dụng, tuyệt đối không cung cấp thông tin cá nhân như: tên, địa chỉ, ngày sinh, số CMND, số thẻ, số tài khoản, tên truy cập dịch vụ ngân hàng điện tử qua Internet, Mobile… cho người lạ và không đứng tên mở hộ tài khoản tại Ngân hàng, làm hộ thẻ ngân hàng và các dịch vụ ngân hàng điện tử để cho người khác sử dụng.

Trong trường hợp đã click vào các đường link nghi ngờ giả mạo, khách hàng có thể hạn chế rủi ro bằng cách ngay lập tức thay đổi mật khẩu truy cập dịch vụ VCB-Ib@nking. Nên sử dụng mật khẩu đủ tin cậy, ví dụ: những mật khẩu đủ độ dài (thường là trên 7 ký tự), có sự kết hợp giữa chữ hoa với chữ thường, chữ số...

"Nếu có chương trình khuyến mại, chúng tôi sẽ trực tiếp thông báo đến khách hàng và có đầy đủ thông tin trên website chính thức, mọi thông tin trên các website khác, khách hàng nên xem kỹ và tuyệt đối cẩn trọng vì đó không phải chương trình khuyến mại của chúng tôi", anh Kiên nhấn mạnh.

Anh Kiên cũng đưa ra lời khuyên, để tránh bị kẻ xấu lợi dụng, tuyệt đối không cung cấp thông tin cá nhân như: tên, địa chỉ, ngày sinh, số CMND, số thẻ, số tài khoản, tên truy cập dịch vụ ngân hàng điện tử qua Internet, Mobile… cho người lạ và không đứng tên mở hộ tài khoản tại Ngân hàng, làm hộ thẻ ngân hàng và các dịch vụ ngân hàng điện tử để cho người khác sử dụng.

Trong trường hợp đã click vào các đường link nghi ngờ giả mạo, khách hàng có thể hạn chế rủi ro bằng cách ngay lập tức thay đổi mật khẩu truy cập dịch vụ VCB-Ib@nking. Nên sử dụng mật khẩu đủ tin cậy, ví dụ: những mật khẩu đủ độ dài (thường là trên 7 ký tự), có sự kết hợp giữa chữ hoa với chữ thường, chữ số...

"Nếu có chương trình khuyến mại, chúng tôi sẽ trực tiếp thông báo đến khách hàng và có đầy đủ thông tin trên website chính thức, mọi thông tin trên các website khác, khách hàng nên xem kỹ và tuyệt đối cẩn trọng vì đó không phải chương trình khuyến mại của chúng tôi", anh Kiên nhấn mạnh.

* Tên các nạn nhân đã được thay đổi

Nhận xét

Đăng nhận xét